12 países africanos perderam US$ 11 milhões para hackers

A empresa de segurança cibernética Group IB, com sede em Cingapura, e a Orange CERT, braço de segurança de TI da empresa francesa de telecomunicações Orange, revelaram em um novo relatório que 12 países africanos perderam milhões de dólares nas mãos de um grupo de hackers baseados em um país africano de língua francesa desconhecido.

O agente da ameaça, que visava principalmente a África francófona, tinha o codinome OPERA1ER e dependia apenas de ferramentas comerciais conhecidas. Ele conseguiu lançar mais de 30 ataques bem-sucedidos contra bancos, provedores de serviços financeiros e empresas de telecomunicações entre 2018 e 2022, roubando US$ 11 milhões no processo.

O valor real do dano pode ser até cinco vezes o valor roubado. “Segundo nossos cálculos, o valor total dos danos está entre 30 e 50 milhões de dólares. No entanto, isso pode ser ainda mais”, diz Rustam Mirkasymov, chefe de pesquisa de ameaças cibernéticas no Centro Europeu de Inteligência e Pesquisa de Ameaças do Group-IB em Amsterdã, ao Quartz.

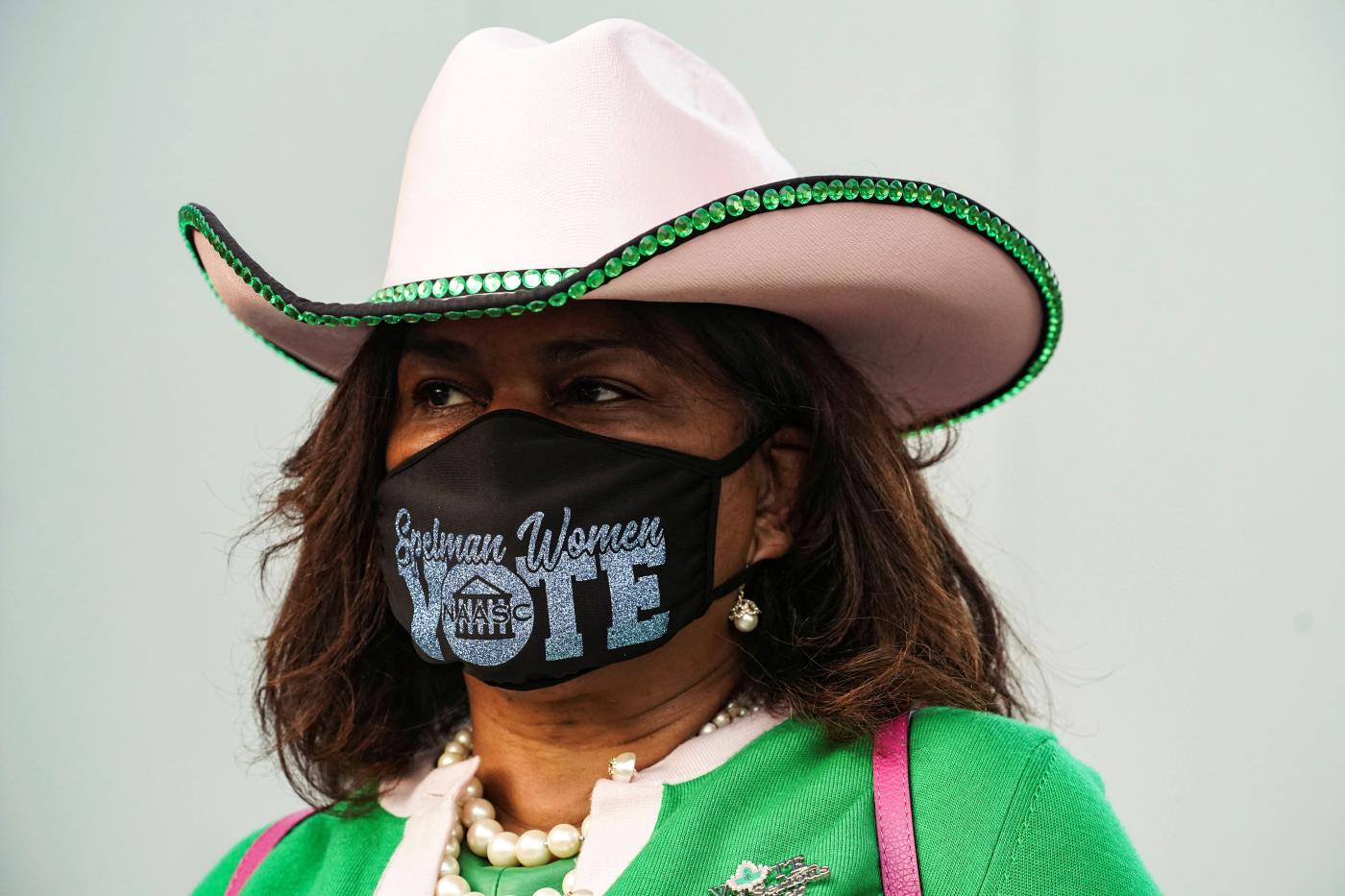

Países que foram alvo do OPERA1ER

Os países afetados são Costa do Marfim, Mali, Burkina Faso, Benin, Camarões, Gabão, Níger, Nigéria, Senegal, Serra Leoa, Togo e Uganda. Aqueles fora da África são Argentina, Bangladesh e Paraguai. A maioria das vítimas foi atacada duas vezes e “sua infraestrutura foi então usada para atacar outras organizações”.

A OPERA1ER, que também atende pelos nomes DESKTOP-group e Common Raven, remonta a 2016, quando registrou seu primeiro domínio.

Ele realiza ataques cibernéticos nos finais de semana ou feriados porque, segundo Mirkasymov, “é muito mais difícil impedir transações fraudulentas ou impedir um ataque hoje em dia. Mesmo que alguém detecte uma tentativa de sacar dinheiro, durante o fim de semana não é fácil impedir e recuperar o dinheiro.”

o relatório diz que o OPERA1ER é um agente de ameaças experiente e, assim que percebeu que estava sendo rastreado, excluiu suas contas e mudou seus rastros para cobrir sua atividade no ano passado. Mas ressurgiu este ano.

Mirkasymov explica: “Isso se correlaciona com o fato de que três a 12 meses se passam desde o acesso inicial ao roubo de dinheiro. O número exato de membros de gangues é desconhecido”.

OPERA1ER usa táticas ultrapassadas

Mas, ao contrário dos invasores modernos que usam software e tecnologia sofisticados, como aprendizado profundo, para clonar impressões digitais e roubar senhas, o OPERA1ER usa programas padrão de código aberto, malware disponível gratuitamente na dark web e estruturas populares de equipe vermelha. , como Metasploit e Cobalt Ataque. Equipa vermelha é um cibernéticotécnica de segurança usada para testar como uma organização responderia a um ataque cibernético realataque.

“Em pelo menos dois incidentes em bancos diferentes, os invasores implantaram servidores Metasploit dentro da infraestrutura comprometida. Como a gangue depende apenas de ferramentas públicas, eles precisam pensar fora da caixa: em um incidente, eles usaram um servidor de atualização de antivírus implantado na infraestrutura como ponto de articulação”, explica o relatório.

Mas ele começa seus ataques com uma tática muito familiar: alta qualidade roubo de identidade e-mails direcionados a funcionários específicos dentro de uma organização com a maioria de suas mensagens escritas em francês, “desde notificações falsas de escritórios de impostos do governo a ofertas de recrutamento do Banco Central dos Estados da África Ocidental”.

Sob o disfarce de anexo de documento de e-mail legítimo, o OPERA1ER distribui Trojans de acesso remoto, como Netwire, bitrat, venomRAT, AgentTesla, Remcos, Neutrino, BlackNET, Venom RAT, bem como sniffers e downloaders de senha, diz o relatório.

Uma vez obtido o acesso, o grupo de hackers usa as informações em phishing mais direcionado, mas leva tempo para estudar a documentação interna para se preparar melhor para o estágio de coleta.

Em um caso, o estudo mostra, uma rede de mais de 400 contas de assinantes controladas por mulas de dinheiro contratadas pela OPERA1ER foi usada para permitir a coleta de fundos roubados, principalmente feitos durante a noite através de caixas eletrônicos.

Em pelo menos dois casos bancários, a OPERA1ER conseguiu obter acesso ao software de interface de mensagens global da SWIFT (presumivelmente Alliance Access) executado nos computadores dos bancos. Embora o SWIFT não tenha sido comprometido no processo, “os invasores conseguiram acessar sistemas dentro dos bancos onde esse software foi instalado”. Em 2018, hackers roubou US$ 6 milhões em um ataque ao sistema SWIFT.

No passado recente, África esteve mal preparada para ameaças cibernéticas, perdendo US$ 4 bilhões por ano mas espera-se que novos esforços de países individuais aumentem a resiliência da segurança cibernética e ajudem as empresas a se prepararem melhor.

O Banco Africano de Desenvolvimento recebeu US$ 2 milhões ao Centro Africano de Recursos de Segurança Cibernética (ACRC) para a Inclusão Financeira no ano passado para combater o cibercrime. Em agosto, Togo, em colaboração com a Comissão Econômica das Nações Unidas para a África configurar um centro de monitorização de cibersegurança em Lomé para servir todo o continente.